Votre panier est vide.

L’IA est utilisée pour « suralimenter » les escroqueries

Code caché à l’intérieur Les cartes mères de PC ont rendu des millions de machines vulnérables aux mises à jour … Lire la suite

Rapport 2023 du CISO Hall of Fame certifié par EC-Council

Une enquête auprès des leaders mondiaux de la cybersécurité dans le cadre du rapport 2023 Certified CISO Hall of Fame … Lire la suite

Les pirates peuvent contourner les verrous d’empreintes digitales avec l’attaque BrutePrint

296 Alors que les verrous biométriques semblent généralement être une méthode de verrouillage sûre des appareils, les chercheurs ont maintenant … Lire la suite

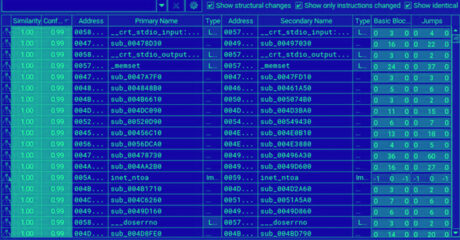

La nouvelle souche Linux Ransomware BlackSuit présente des similitudes frappantes avec Royal

03 juin 2023Ravie LakshmananSécurité des terminaux / Linux Une analyse de la variante Linux d’une nouvelle souche de ransomware appelée … Lire la suite

Le plugin Jetpack WordPress a corrigé une vulnérabilité critique

1 Le populaire et l’un des plugins WordPress les plus utilisés, Jetpack a récemment résolu un problème de sécurité critique. … Lire la suite

Kaspersky déclare que de nouveaux logiciels malveillants Zero-Day ont frappé les iPhones, y compris le sien

« La sécurité d’iOS, une fois violée, rend la détection de ces attaques très difficile », déclare Wardle, qui était auparavant membre … Lire la suite