Votre panier est vide.

Lancer une attaque DDOS

Après avoir scanné les ports sur la machine cible, plusieurs solutions s’offrent à vous.

Si vous souhaitez en savoir plus sur leurs utilisations, il est possible d’utiliser la commande d’aide :

hping3 -- help

Dans notre cas, nous allons utiliser la commande permettant d’envoyer le maximum de paquets sur une adresse IP (et sur le port 80).

hping3 --flood -p 80 -S <adresse ip cible>

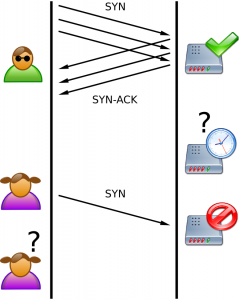

Cette méthode se nomme « SYN Flood », voici son principe :

Conséquence : Elle a pour conséquence de réserver des ressources sur la cible, puisqu’elle attend des acquittements qu’elle ne recevra jamais.

Mais avant que la mémoire ou le CPU ne soit surchargé par cette attaque, on arrive d’abord à la saturation du lien ciblée. En effet, celui-ci ne fait qu’envoyer des réponses (SYN-ACK) à toutes les requêtes SYN reçues.

Les débits montants sur les box sont plus faibles que les débits descendants. De ce fait, le lien montant est saturé de réponses et ne tarde pas à être inutilisable.

En outre, il n’est pas conseillé d’utiliser le paramètre flood mais plutôt « fast« ou « faster » pour plusieurs raisons :

- Une attaque SYN Flood peut faire crash votre propre box internet,

- Votre FAI (Fournisseur d’accès à Internet) peut bloquer votre connexion internet,

- On peut trouver la source de l’attaque SYN Flood facilement.

Mais surtout, une attaque de ce type, est puni par la loi française de cinq ans de prison et 75 000 € d’amende (articles 323-1 à 323-7 du code pénal).

-

Ajouter une remarque